Bezpieczeństwo aplikacji mobilnych

Aplikacje mobilne stanowią integralną część nowoczesnego stylu życia, umożliwiając użytkownikom szybki dostęp do informacji, usług finansowych, rozrywki i komunikacji. Jednakże z rosnącym wykorzystaniem aplikacji rośnie również zagrożenie ich bezpieczeństwa. Firmy i indywidualni użytkownicy muszą być świadomi potencjalnych ryzyk oraz sposobów zabezpieczania się przed nimi. Odpowiednie zrozumienie tych zagadnień jest kluczowe dla ochrony danych i zasobów.

Ryzyka związane z aplikacjami mobilnymi

Ryzyka związane z aplikacjami mobilnymi można podzielić na kilka kategorii. Po pierwsze, zagrożenia związane z prywatnością. Aplikacje mogą zbierać, przechowywać i przetwarzać dane osobowe, co naraża użytkowników na kradzież tożsamości czy naruszenie prywatności. Ujawnione dane mogą być wykorzystane do phishingu, włamań na konta czy oszustw finansowych.

Po drugie, złośliwe oprogramowanie (malware) stanowi poważne zagrożenie dla użytkowników aplikacji mobilnych. Hakerzy mogą wprowadzać zainfekowane aplikacje do oficjalnych i nieoficjalnych sklepów z aplikacjami, w których pobierane są przez nieświadomych użytkowników. Złośliwe aplikacje mogą śledzić aktywność użytkowników, kraść dane lub nawet kontrolować urządzenia mobilne.

Po trzecie, luki w zabezpieczeniach systemów operacyjnych i samych aplikacji mogą być wykorzystane do przeprowadzania ataków. Przykładowo, atakujący mogą przechwytywać komunikację sieciową, aby uzyskać dostęp do wrażliwych informacji. Bez odpowiednich zabezpieczeń łatwo jest przeprowadzić ataki typu man-in-the-middle lub wykorzystać nieaktualizowane aplikacje do włamań.

Oprócz tego, uprawnienia i ustawienia aplikacji mogą być nieprawidłowo skonfigurowane, umożliwiając aplikacjom nadmierny dostęp do danych lub funkcji urządzenia. Bez świadomego zarządzania uprawnieniami użytkownicy narażają swoje urządzenia na niekontrolowane udostępnianie danych.

Bezpieczeństwo kodu aplikacji

Bezpieczeństwo kodu aplikacji mobilnych jest kluczowe, aby zapewnić ochronę przed atakami i naruszeniami. Bezpieczny kod oznacza, że programiści dbają o wprowadzenie odpowiednich mechanizmów obronnych podczas tworzenia aplikacji. Szyfrowanie danych jest jednym z podstawowych mechanizmów ochrony. Dane przesyłane przez aplikacje, takie jak hasła czy informacje finansowe, powinny być zawsze szyfrowane, aby zapobiec ich przechwyceniu.

Walidacja danych wejściowych to kolejny istotny aspekt bezpieczeństwa kodu. Programiści muszą zapewnić, że dane wprowadzane przez użytkowników są odpowiednio sprawdzane, aby uniknąć ataków takich jak iniekcje SQL czy cross-site scripting. Każda forma wejścia danych powinna być traktowana jako potencjalne źródło zagrożenia i odpowiednio zabezpieczona.

Ochrona kluczy API i tokenów autoryzacyjnych jest równie ważna. Klucze te powinny być przechowywane w bezpieczny sposób i nigdy nie mogą być bezpośrednio umieszczane w kodzie aplikacji. Niezabezpieczone klucze mogą być wykorzystane przez atakujących do uzyskania nieautoryzowanego dostępu do usług zewnętrznych.

Ważnym elementem jest również regularne testowanie bezpieczeństwa kodu aplikacji. Programiści powinni przeprowadzać testy penetracyjne oraz skanowania bezpieczeństwa, aby wykrywać i eliminować potencjalne luki w zabezpieczeniach. Testy te pozwalają na identyfikację i naprawę błędów zanim zostaną one wykorzystane przez atakujących. Chcesz stworzyć wysokiej klasy bezpieczną aplikację? Sprawdź ofertę https://itcraftapps.com/pl/ !

Rola uprawnień i autoryzacji

Uprawnienia i autoryzacja są fundamentalnymi elementami bezpieczeństwa aplikacji mobilnych, określając zakres dostępu użytkownika do danych i funkcji aplikacji. Uprawnienia pozwalają na ograniczenie dostępu do określonych funkcji urządzenia lub danych osobowych, takich jak kamera, mikrofon czy lokalizacja. Precyzyjne określenie uprawnień gwarantuje, że aplikacja może wykorzystywać tylko te zasoby, które są niezbędne do jej funkcjonowania, minimalizując ryzyko nieautoryzowanego dostępu.

Autoryzacja to proces weryfikacji, czy użytkownik ma prawo do korzystania z określonych funkcji czy danych w aplikacji. Dobrze zaprojektowany system autoryzacji pomaga w ochronie danych przed nieupoważnionymi użytkownikami. Dwuskładnikowe uwierzytelnianie (2FA) jest jednym z najbardziej efektywnych sposobów autoryzacji, który wymaga od użytkownika podania dwóch niezależnych form potwierdzenia tożsamości, takich jak hasło i kod SMS.

Istotne jest również zarządzanie uprawnieniami granicznymi , które pozwalają na zdefiniowanie różnych poziomów dostępu dla różnych użytkowników. Dzięki temu można zapewnić, że tylko uprawnieni użytkownicy będą mieli dostęp do najbardziej wrażliwych danych i funkcji aplikacji. Systemy uprawnień graniczących pozwalają na lepsze zarządzanie rolami użytkowników w aplikacjach korporacyjnych, gdzie różni użytkownicy mogą mieć różne poziomy dostępu w zależności od stanowiska.

Zastosowanie odpowiednich mechanizmów uprawnień i autoryzacji jest kluczowe w ochronie danych przed nieautoryzowanym dostępem. Programiści powinni regularnie przeglądać uprawnienia przydzielone aplikacji, aby zapewnić, że spełniają one zasady najmniejszego uprzywilejowania. Oznacza to, że użytkownik powinien mieć dostęp tylko do tych funkcji, które są absolutnie niezbędne do wykonywania swoich zadań.

Bezpieczeństwo aplikacji mobilnych to złożony temat, wymagający uwzględnienia wielu aspektów, od projektowania kodu, przez zarządzanie uprawnieniami, po autoryzację i aktualizacje. Odpowiednie zarządzanie tymi elementami pozwala na stworzenie bezpiecznych aplikacji, które chronią dane i zasoby użytkowników. Wraz z rosnącym znaczeniem mobilnych technologii, edukacja w zakresie bezpieczeństwa aplikacji oraz wdrażanie najlepszych praktyk staje się kluczowe dla programistów, firm i indywidualnych użytkowników. Skupiając się na bezpieczeństwie, możemy zapewnić, że aplikacje mobilne będą nadal przynosić korzyści, jednocześnie minimalizując zagrożenia związane z ich użytkowaniem.

Ostatnie Artykuły

Wakacyjne zajęcia w Chrzanowie już szykują lato dla dzieci 6-12 lat

Siostrzeństwo, wybory i dawne zasady - DKF obejrzał film, który zostaje w głowie

Zakładka z charakterem - seniorzy w Chrzanowie zrobią ją własnymi rękami

Lipcowy grafik w KRC ma ułatwić cyfrowe sprawy mieszkańcom Chrzanowa

Matematyczne trójki znów w Trójce. Uczniowie walczyli na logikę i drużynę

Babicki Orlik przejdzie duży remont. Umowa już podpisana

Darmowy gabinet dentystyczny już działa. Uczniowie z powiatu zyskali opiekę

Średniowieczny weekend na Lipowcu pełen bitew, warsztatów i nocnych tras

Letnie piosenki otworzą wakacje w Starej Kotłowni w Chrzanowie

Radiowóz w Libiążu uszkodzony po ataku 27-latka na policjantów

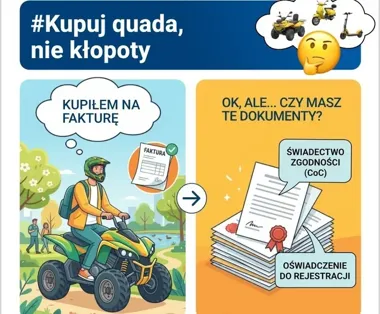

Quad albo motocykl bez homologacji. Bez tego rejestracja nie ruszy

Kawa, pałac i plotka z epoki - Młoszowa znów ożyła w bibliotece

Zielona Literatura rusza w Libiążu. Dzieci i młodzież mogą dołączyć do projektu

Strażacka rywalizacja wraca do powiatu chrzanowskiego. Wstęp będzie wolny

Przydatne dane teleadresowe

- Powiatowe Centrum Kształcenia Ustawicznego w Chrzanowie - kontakt, zapisy, godziny otwarcia

- Zakład Usług Komunalnych Alwernia - kontakt, awarie, cmentarze

- Gospodarka Komunalna w Babicach - kontakt, godziny, umowy i cennik

- Parafia Matki Bożej Różańcowej w Trzebini - kontakt, kancelaria, historia

- Powiatowy Zarząd Dróg w Chrzanowie - kontakt, godziny, zjazdy i zgłoszenia awarii

- Powiatowy Międzyszkolny Ośrodek Sportowy w Chrzanowie - sekcje, zapisy i wydarzenia sportowe